基础阶段

打点基础

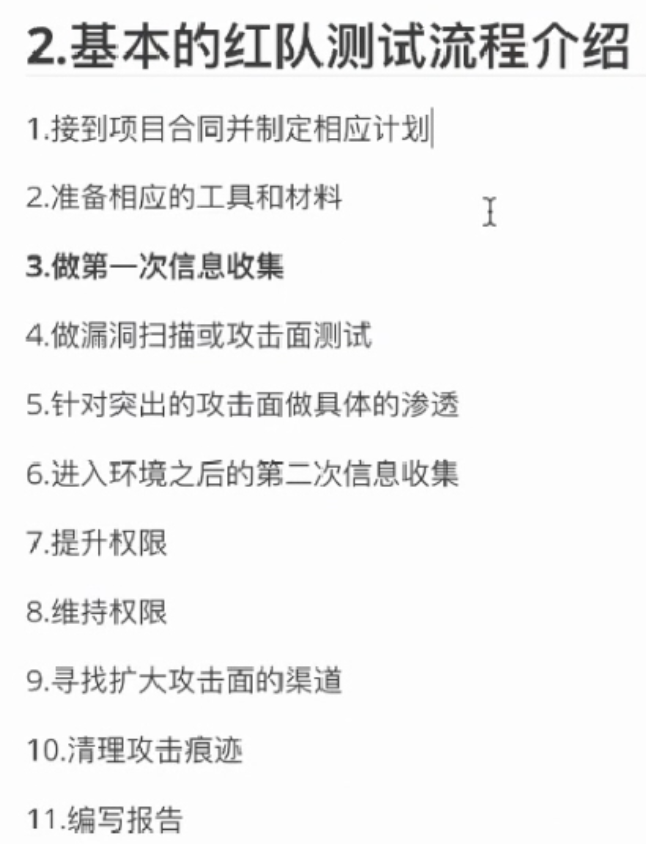

1 攻击流程

2 主动信息收集

找资产:主域、小程序(关键字去搜)、公众号

写拓扑(递归)——搜索引擎找主域——由点到线到面

子域、端口(服务)、目录…

增大攻击面:域名解析记录(以前解析到的 ip,看还有没有在用)

(建议信息收集:用多种工具、最后去重)

网站使用语言

- php、c#、asp 好打

- c#很多 sql 注入(数据库一般用的 mssql)

- 有堆叠 sql 就能 getshell

- php——mysql

- aps——sqlserver(mssql)微软自己的,免费

- c#很多 sql 注入(数据库一般用的 mssql)

- java、jsp难打:放后面

- java:mysql

- jsp:oracle/mysql——oracle 收费且很贵,一般是大公司用

(历史漏洞和代码审计)

- CMS 识别

- php:thinkphp

- CMS 开源网站、售卖网站…

- 指纹识别:Wrappr

- 云悉

- fofa:ip 聚合(左下角,web 版)

- ehole:把 c 段的所有资产做一个指纹识别

- 直接搜相关洞都打一遍

- 也可以下载源码下来审计

扫目录(备份文件)

Ehole:通过 c 段来识别(列出 c 段中的所有资产)

1 | Ehole -f xxx.xxx.xxx.xxx/24 |

1 | fofa搜cms |

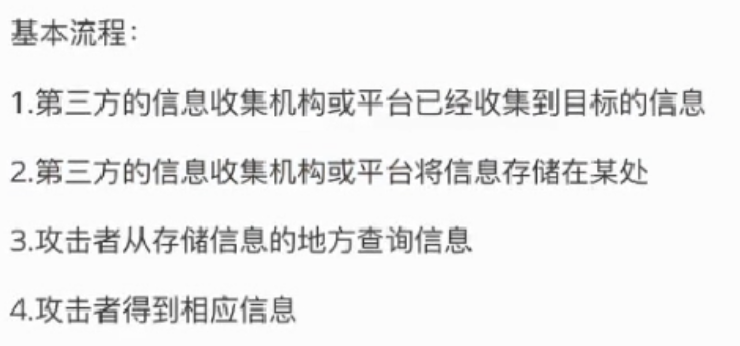

3 被动信息收集

(不主动和站点交互——fofa、云悉等第三方接口)

3.1google 语法

1 | filetype:pdf site:.qq.com qq.com域名结尾的pdf文件 |

4 考虑阻碍

负载均衡、cdn、waf、

域名查 ip——多地 ping——看有没有 cdn

ToDo

安装—— Ehole 指纹职别(用的爬虫)